Canal de Denúncias

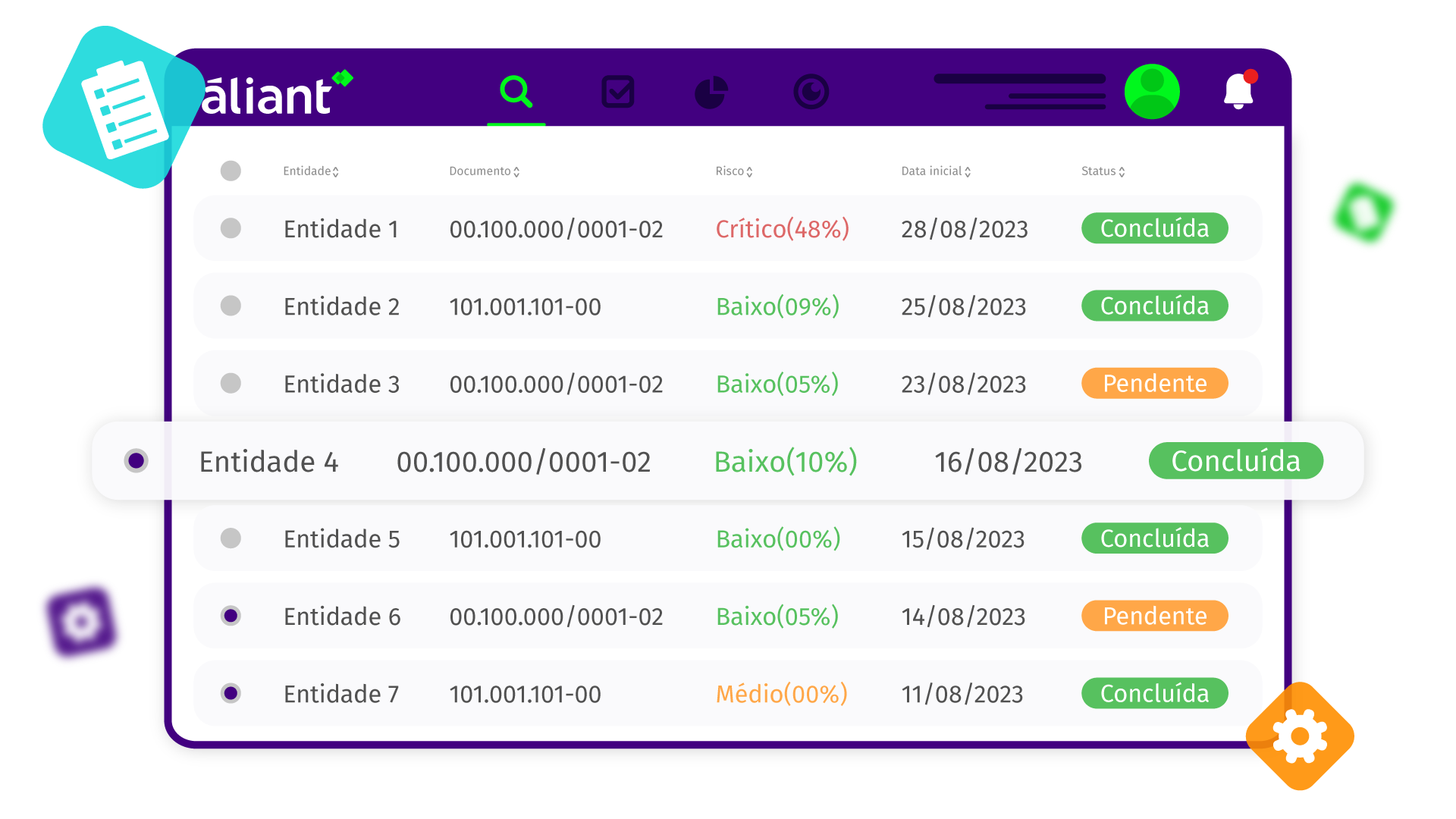

Implemente canais personalizados para atender às legislações vigentes e proteger sua empresa de casos de fraude, assédio, danos de reputação e processos judiciais. Oferecemos canais de denúncia e ética, diversidade e inclusão, ouvidoria, LGPD e emergências, que garantem uma comunicação confidencial, inclusiva e efetiva para empresas de todos os portes e segmentos.

• Implantação simples e personalizável

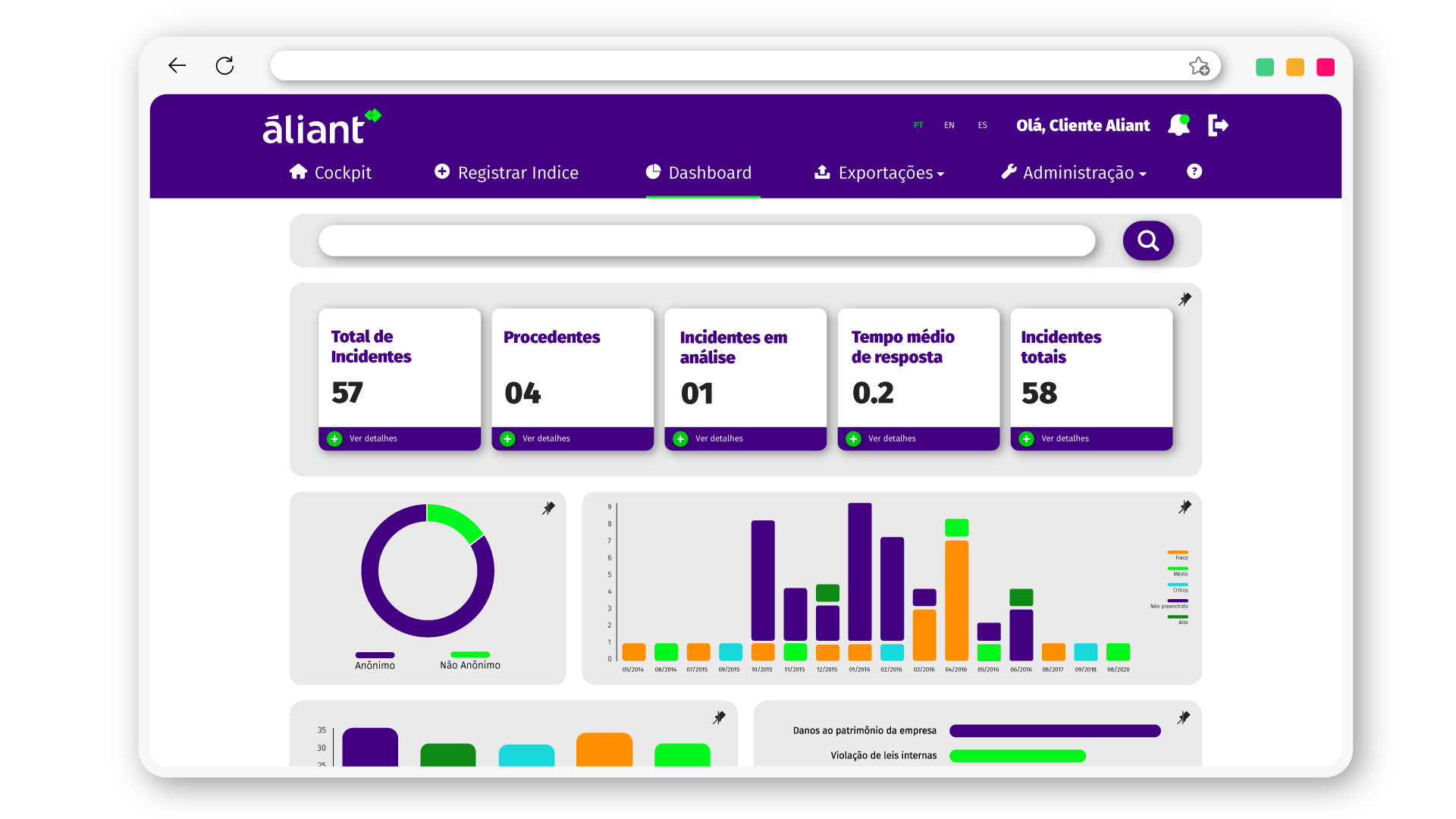

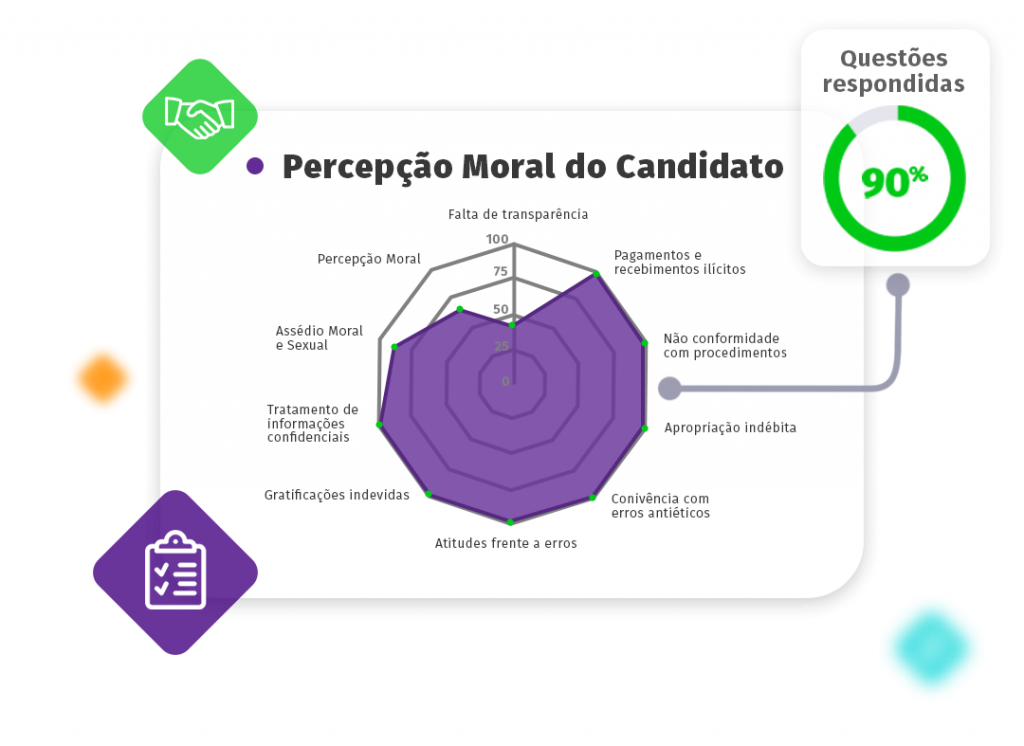

• Dashboards e relatórios

• Disponibilidade 24 horas